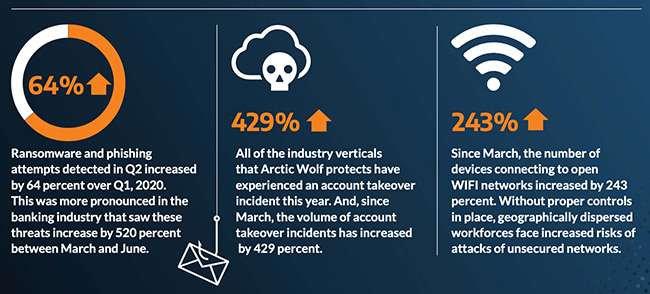

Embora tenha havido uma redução ano a ano em violações de dados divulgadas publicamente, um relatório do Arctic Wolf revela que o número de credenciais corporativas com senhas de texto simples na dark web aumentou 429% desde março.

Para uma organização típica, isso significa que existem agora, em média, 17 conjuntos de credenciais corporativas disponíveis na dark web que poderiam ser usados por hackers.

Com acesso a apenas uma conta corporativa, os invasores podem facilmente executar ataques de aquisição de contas, que permitem que eles se movam lateralmente dentro da rede corporativa de uma organização e obtenham acesso a dados confidenciais, propriedade intelectual, informações competitivas ou fundos.

Incidentes de segurança cibernética agora ocorrem após horas

O aumento acentuado dos vazamentos de credenciais corporativas reforça a necessidade de as organizações terem dedicado 24×7 monitoramento de sua rede, ponto final e ambientes de nuvem, a fim de evitar ataques direcionados que poderiam acontecer a qualquer momento.

Dos incidentes de segurança de alto risco observados, 35% ocorrem entre as 20h e as 8h, e 14% ocorrem nos finais de semana; vezes em que muitas equipes de segurança internas não estão online.

“A indústria de cibersegurança tem um problema de eficácia. Todos os anos surgem novas tecnologias, fornecedores e soluções. No entanto, apesar dessa constante inovação, continuamos a ver violações nas manchetes.

“A única maneira de eliminar desafios de cibersegurança, como ransomware, ataques de aquisição de contas e configurações erradas na nuvem é adotando recursos de operações de segurança que integram totalmente pessoas, processos e tecnologia”, disse Mark Manglicmot, VP Security Services, Arctic Wolf.

COVID-19 aumenta o número de desafios de operações de segurança

- Um aumento de 64% nas tentativas de phishing e ransomware – Hackers criaram novas iscas de phishing em torno de tópicos COVID-19 e adaptaram iscas tradicionais que buscam tirar proveito de trabalhadores remotos.

- O tempo crítico de patch de vulnerabilidade aumentou em 40 dias – Uma combinação de maiores volumes de vulnerabilidades e exposições comuns(CVE),CVEs mais críticos e o surgimento de uma força de trabalho remota retardaram significativamente os programas de patches em muitas organizações.

- O uso de Wi-Fi não seguro aumentou mais de 240% – As forças de trabalho remotas que se conectam a redes Wi-Fi abertas e não inseguras fora de seu escritório ou casa estão agora enfrentando riscos aumentados de exposição a malware, roubo de credenciais e sequestro de sessões de navegador.

FONTE: HELPNET SECURITY