97% das principais empresas de segurança cibernética tiveram seus dados expostos na Dark Web em 2020, com mais de 160.000 incidentes altos ou críticos que podem prejudicar seus clientes.

Introdução

No ano passado, conduzimos e publicamos várias pesquisas exploratórias bem-vindas pela mídia internacional e pela comunidade global de cibersegurança:

À luz da sofisticação e quantidade de rápido crescimento de ataques cibernéticos direcionados a terceiros confiáveis nos últimos 12 meses, e após uma série de solicitações e sugestões de nossos valiosos clientes e parceiros, decidimos realizar uma pesquisa exploratória sobre a indústria global de segurança cibernética para iluminar e medir sua exposição na Dark Web em 2020.

Uma pesquisa do Ponemon Institute diz que 59% das empresas tiveram uma violação de dados devido a terceiros comprometidos, incluindo fornecedores de cibersegurança. Uma pesquisa recente, publicada em julho de 2020 pela Digital Shadows, estima que há mais de 15 bilhões de registros roubados de mais de 100.000 violações de dados disponíveis para venda.

Algumas semanas atrás, um relatório da Malwarebytes sugeriu que Working From Home (WFH) causa um aumento nas violações de segurança. Para entender melhor o desafio multifacetado, a Forrester fornece um relatório perspicaz sobre como os insiders usam a Dark Web para vender dados corporativos.

Esta pesquisa pretende ajudar a compreender melhor os riscos emergentes e o cenário moderno de ameaças, tanto em aspectos qualitativos quanto qualitativos, e ajudar as empresas de segurança cibernética a priorizar e tratar melhor os riscos cibernéticos emergentes.

Principais conclusões

Abaixo estão as principais conclusões sobre as empresas líderes globais em segurança cibernética:

- 97% das empresas têm vazamentos de dados e outros incidentes de segurança expostos na Dark Web

- 631.512 incidentes de segurança foram encontrados, enquanto 160.529 são de níveis de risco alto ou crítico

- 29% das senhas roubadas são fracas, funcionários de 161 empresas reutilizam suas senhas

- 5.121 registros com e-mails profissionais vêm de pornografia hackeada ou sites de namoro adulto

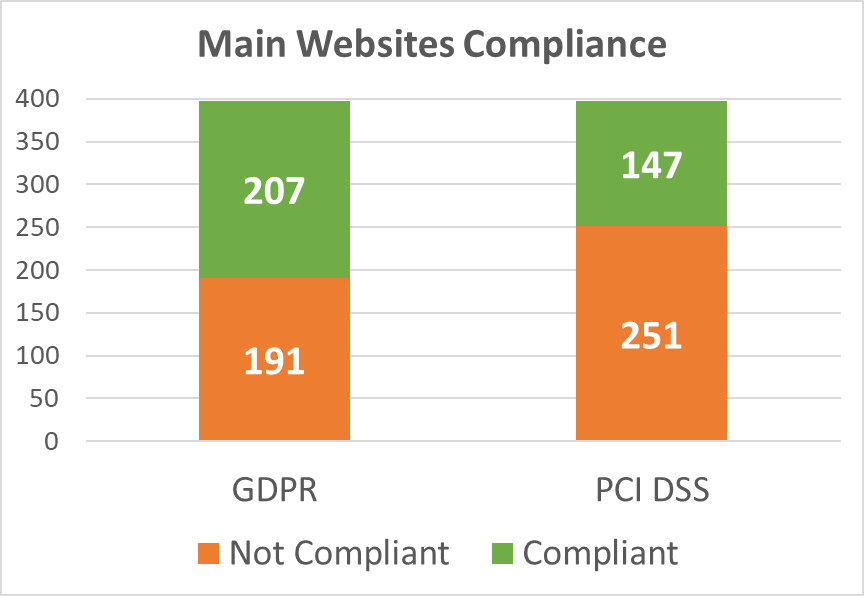

- 63% dos sites das empresas de cibersegurança não atendem aos requisitos do PCI DSS

- 48% dos sites das empresas de segurança cibernética não cumprem os requisitos do GDPR

- 91 empresas tinham vulnerabilidades de segurança de sites exploráveis, 26% ainda não foram corrigidas

Empresas de cibersegurança cobertas

Tentamos tornar nossa amostra de empresas globais de segurança cibernética o mais representativa, razoavelmente diversificada e inclusiva possível para garantir a generalização das descobertas.

Para o propósito desta pesquisa, compilamos nossa lista das empresas líderes em segurança cibernética em todo o mundo a partir das seguintes fontes independentes:

- Crunchbase – Participantes da Conferência RSA 2020 – 546 empresas

- SecurityTrails – Top 100+ Melhores Empresas de Segurança em 2020 – 419 empresas

- Cybersecurity Ventures – as 150 melhores empresas de segurança cibernética – 150 empresas

- O Manifesto – 100 maiores empresas de segurança cibernética – 126 empresas

- OWASP – Patrocinadores e Apoiadores Corporativos – 78 empresas

No total, coletamos 1.319 empresas e organizações de segurança cibernética. Após a retirada das duplicatas da lista, chegamos a 1.040 entidades.

Em seguida, removemos todas as entidades que não podem ser classificadas como uma empresa de segurança cibernética (por exemplo, organizações como o NIST ou empresas globais como a Panasonic, cujo envolvimento em negócios de segurança cibernética é insignificante).

Também removemos todas as empresas com um Alexa Rank acima de 500.000 para garantir que apenas empresas suficientemente grandes permaneçam na pesquisa.

Finalmente, terminamos 398 empresas de segurança cibernética sediadas em 26 países. Sem surpresa, a maioria deles está domiciliada nos EUA e na Europa:

| HQ Country | Número de empresas |

|---|---|

| USA | 294 |

| Reino Unido | 20 |

| Israel | 16 |

| Canadá | 14 |

| Japão | 11 |

| Alemanha | 7 |

| Irlanda | 5 |

| Índia | 4 |

| Rússia | 3 |

| Suíça | 3 |

| Finlândia | 2 |

| Cingapura | 2 |

| China | 2 |

| Romênia | 2 |

| Taiwan | 2 |

| Bélgica | 2 |

| França | 2 |

| República Checa | 1 |

| Eslováquia | 1 |

| Os Países Baixos | 1 |

| Espanha | 1 |

| Malta | 1 |

| Itália | 1 |

| Portugal | 1 |

Usamos a classificação de tamanho da empresa fornecida pelo LinkedIn. Os seguintes tamanhos de empresas figuram entre as 398 empresas de segurança cibernética:

| número de empregados | % de empresas |

|---|---|

| 10,001+ | 11% |

| 5,001-10,000 | 5% |

| 1,001-5,000 | 9% |

| 501-1,000 | 13% |

| 251-500 | 17% |

| 101-250 | 21% |

| 51-100 | 13% |

| 11-50 | 11% |

Também usamos a classificação de renda anual fornecida pelo CrunchBase. A seguir estão os números estimados de receitas anuais entre as 398 empresas de segurança cibernética:

| Receita anual estimada | % de empresas |

|---|---|

| $ 10B + | 1.7% |

| $ 1B a $ 10B | 7.3% |

| $ 500M a $ 1B | 2.8% |

| $ 100 milhões a $ 500 milhões | 11.2% |

| $ 50 milhões a $ 100 milhões | 12.4% |

| $ 10M a $ 50M | 23.6% |

| $ 1M a $ 10M | 27% |

| Menos de $ 1M | 14% |

Fontes de dados e metodologia

Para o propósito desta pesquisa, unificamos os conceitos de Dark Web, Deep Web e Surface Web e, em conjunto, os referimos como Dark Web.

Para pesquisar e identificar incidentes de segurança disponíveis na Dark Web, aproveitamos nosso teste online gratuito para descobrir e classificar a exposição da Dark Web das 398 empresas de segurança cibernética descritas acima.

O teste é baseado em nossa tecnologia OSINT proprietária aprimorada com Machine Learning (veja abaixo). Aqui está uma lista não exaustiva de vários recursos onde coletamos dados sobre os incidentes:

- Fóruns de hackers

- Mercados subterrâneos

- Canais IRC e Telegram

- Repositórios de código público

- Grupos WhatsApp

- Redes sociais

- Colar sites

O primeiro incidente de segurança data de 2012, enquanto o mais recente ocorreu em 31 de agosto de 2020.

Anomalias, como um número surpreendentemente grande ou pequeno de incidentes por empresa, foram validadas manualmente para garantir a consistência e precisão dos dados.

É importante mencionar o crescente “ruído” na Dark Web, variando de vazamentos de dados desatualizados ou duplicados a falsificações declaradas vendidas por golpistas. Para enfrentar esse desafio, aproveitamos e melhoramos continuamente nossos modelos proprietários de aprendizado de máquina (ML) para destilar as descobertas. Por exemplo, temos um modelo de ML especialmente treinado capaz de diferenciar entre senhas criadas de forma humana e geradas automaticamente. Também temos muitos outros modelos de ML que detectam vários “sinais de alerta”, sugerindo que os dados, sua qualidade anunciada ou data de violação, ou o vendedor carecem de confiabilidade básica e verificável. Nesta pesquisa, as descobertas que não acionaram nenhum sinal de alerta são chamadas de verificadas , enquanto outras são rotuladas como não verificadas .

Abaixo está a pontuação de risco estimada para os incidentes verificados usados por nosso teste gratuito e nesta pesquisa:

- Risco crítico: credenciais de login com senhas em texto simples ou vazamentos de dados com dados altamente confidenciais (por exemplo, PII, registros financeiros, etc.) que são recentes e / ou exclusivos

- Alto risco: credenciais de login com senhas em texto simples ou vazamento de dados com dados altamente confidenciais (por exemplo, PII, registros financeiros, etc.)

- Risco médio: credenciais de login, senhas criptografadas ou vários vazamentos de dados com dados moderadamente confidenciais (por exemplo, código-fonte, documentos internos, etc.)

- Baixo risco: menções da organização, seus ativos de TI ou funcionários em vazamentos de dados, amostras ou despejos sem acompanhamento de informações sensíveis ou confidenciais.

Todos os incidentes descritos e classificados abaixo são os verificados.

Como reproduzir as descobertas

As descobertas podem ser reproduzidas apenas inserindo o URL do site principal da empresa no teste gratuito e vendo os resultados.

O teste gratuito fornece um número exato de incidentes de segurança com pontuações de risco estimadas, mas não revela detalhes técnicos dos incidentes por razões éticas e legais.

As organizações que desejam receber detalhes completos do incidente podem considerar o uso do ImmuniWeb® Discovery para obter os dados expostos sem essas restrições.

Visão geral de incidentes

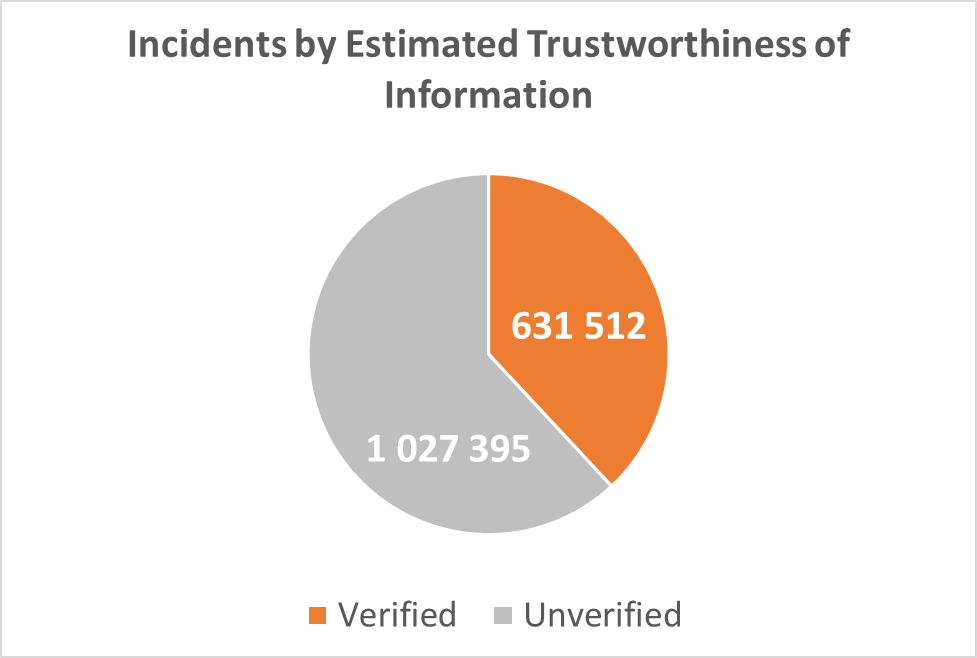

O número total de incidentes descobertos na Dark Web para as 398 empresas de segurança cibernética é de 1.658.907, enquanto 38% (631.512) são incidentes verificados (veja acima):

Diagrama 1: Incidentes por confiabilidade estimada das informações

Incidentes por nível de risco estimado

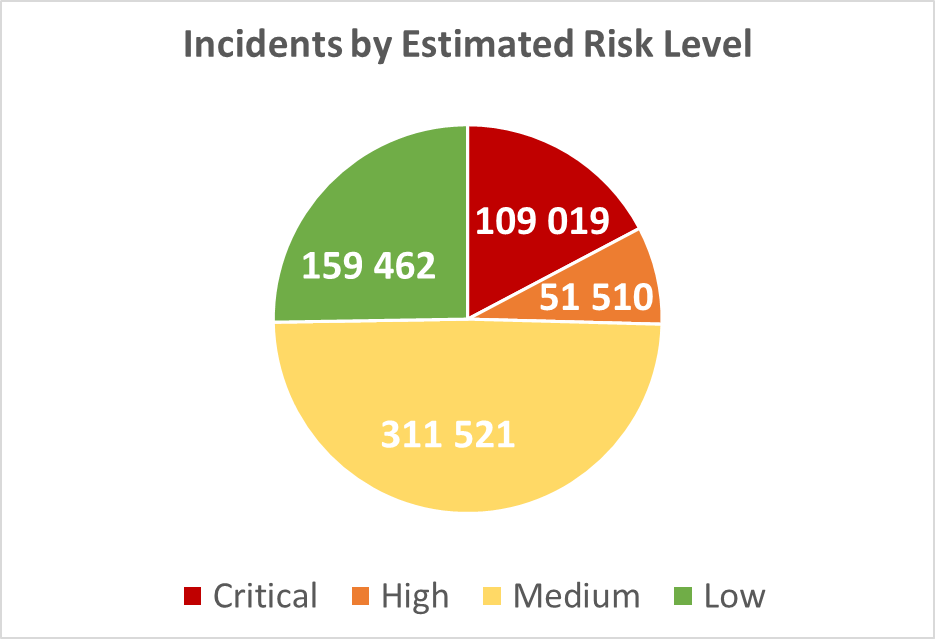

O gráfico a seguir ilustra a alocação dos incidentes pelo nível de risco estimado (vide acima). Dentre os incidentes verificados, quase 17% (109.019) têm risco crítico estimado, 8% têm risco alto estimado (51.510), 49% são de risco médio estimado (311.521) e 25% têm risco baixo estimado (159.462):

Diagrama 2: Incidentes por nível de risco estimado

Incidentes por tipos de dados expostos

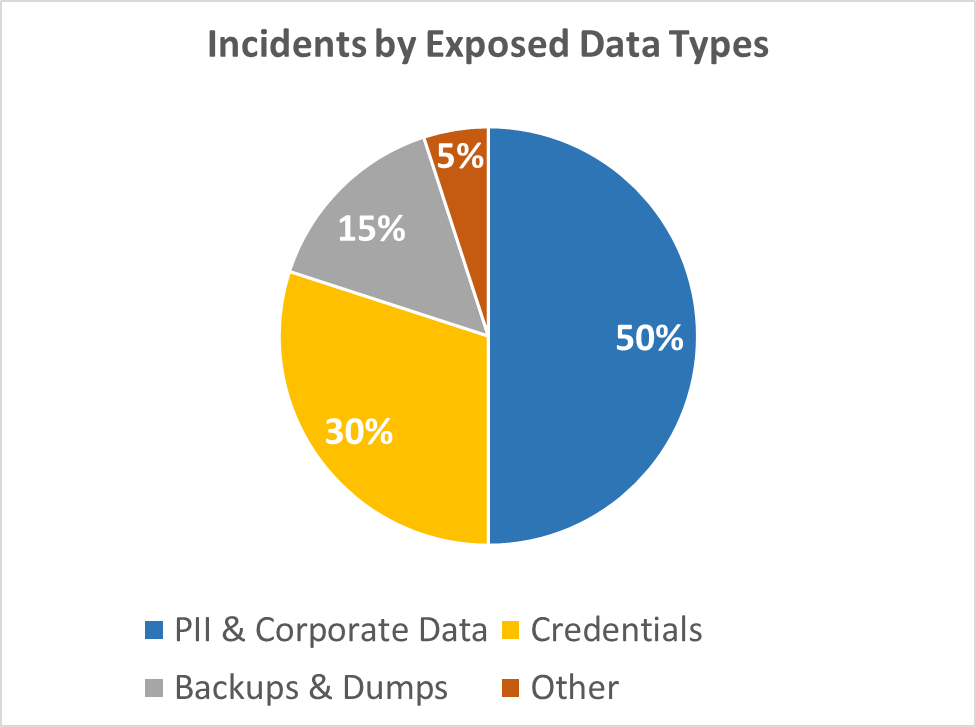

631.512 registros contêm informações altamente confidenciais, como credenciais de texto simples ou PII, incluindo dados financeiros ou semelhantes. Portanto, em média, existem 1.586 credenciais roubadas e outros dados confidenciais expostos por empresa de segurança cibernética. A classificação generalizada de dados vazados dos incidentes é ilustrada no gráfico abaixo:

Diagrama 3: Incidentes por tipos de dados expostos

Força de incidentes por vazamento de senhas

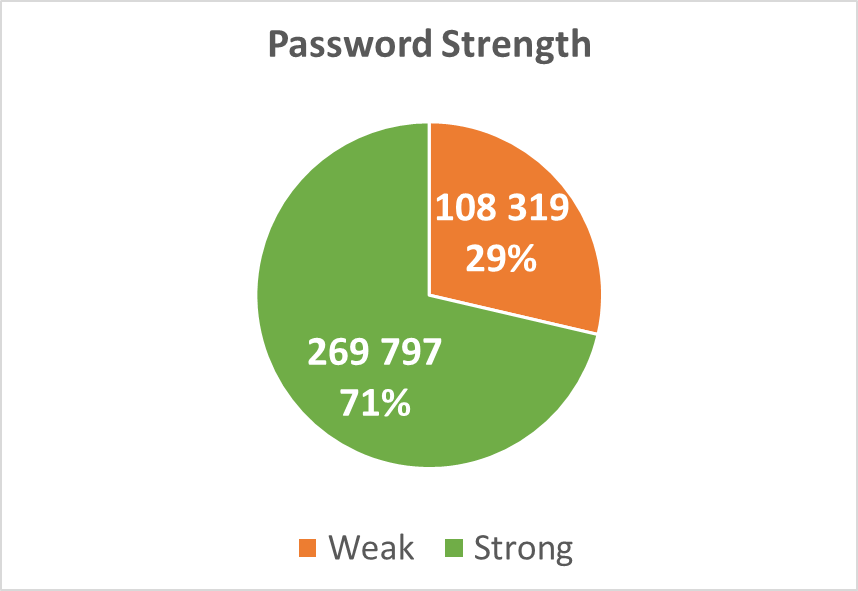

Analisamos automaticamente a força das senhas vazadas para os tipos de incidentes de roubo de credenciais descritos acima. 29% das senhas eram fracas (ou seja, menos de 8 caracteres, sem maiúsculas, sem números e sem caracteres especiais):

Diagrama 4: Força da senha

162 de 398 empresas têm incidentes em que seus funcionários reutilizam senhas idênticas em diferentes sistemas violados. Isso aumenta o risco de ataques de reutilização de senha por cibercriminosos.

Abaixo está uma tabela com as senhas mais populares que evidenciam claramente a má higiene e prática de senha, mesmo entre funcionários das principais empresas de segurança cibernética:

| Senha | Número de Usos |

|---|---|

| senha | 1,186 |

| 123456 | 1,137 |

| aaron431 | 1,109 |

| 12345678 | 344 |

| 123456789 | 271 |

| Senha | 258 |

| EvoPassword | 254 |

| 12345 | 250 |

| old123ma | 237 |

| 1234 | 207 |

| carreira121 | 190 |

| Nenhum | 182 |

| bem-vinda | 163 |

| senha1 | 158 |

| zaq12wsx | 151 |

| qwerty | 148 |

| micros1 | 144 |

| 1qaz2wsx | 132 |

| passw0rd | 120 |

| 111111 | 120 |

| Amora | 112 |

| Senha1 | 107 |

| 1234567890 | 92 |

| abc123 | 90 |

Incidentes por País e Tamanho da Empresa

A tabela abaixo mostra a distribuição dos incidentes por país das 398 empresas de segurança cibernética:

| HQ Country | Total de Incidentes | Incidentes Verificados | Risco Alto e Crítico |

|---|---|---|---|

| USA | 991,387 | 362,054 | 90,959 |

| Reino Unido | 285,656 | 117,559 | 29,226 |

| Canadá | 147,866 | 61,447 | 20,902 |

| Irlanda | 99,701 | 42,175 | 10,965 |

| Japão | 70,717 | 29,178 | 7,007 |

| Alemanha | 14,407 | 4,935 | 371 |

| Israel | 9,395 | 3,388 | 151 |

| República Checa | 9,097 | 2,932 | 112 |

| Rússia | 5,460 | 1,746 | 98 |

| Eslováquia | 5,187 | 1,006 | 257 |

| Os Países Baixos | 5,143 | 920 | 111 |

| Finlândia | 4,890 | 1,348 | 246 |

| Cingapura | 3,628 | 401 | 8 |

| Espanha | 1,749 | 692 | 18 |

| China | 1,514 | 542 | 58 |

| Romênia | 1,028 | 371 | 19 |

| Malta | 499 | 86 | 3 |

| Índia | 331 | 107 | 9 |

| Taiwan | 169 | 144 | 2 |

| Suíça | 149 | 66 | 0 |

| Itália | 78 | 68 | 0 |

| Bélgica | 23 | 3 | 2 |

| França | 16 | 13 | 5 |

| Portugal | 13 | 4 | 0 |

A próxima tabela demonstra a distribuição de incidentes por tamanho da empresa:

| número de empregados | % de empresas afetadas | Incidentes de risco alto e crítico |

|---|---|---|

| 10,001+ | 92% | 54,384 |

| 5,001-10,000 | 100% | 3,545 |

| 1,001-5,000 | 100% | 756 |

| 501-1,000 | 97% | 533 |

| 251-500 | 95% | 4,498 |

| 101-250 | 98% | 949 |

| 51-100 | 97% | 239 |

| 11-50 | 100% | 102 |

Incidentes envolvendo recursos de terceiros

Um número considerável de incidentes tem origem na violação silenciosa de terceiros confiáveis, como fornecedores ou outros subcontratados de empresas de segurança cibernética, principalmente representados por bancos de dados e backups de sites roubados.

Um grande número de credenciais roubadas com senhas em texto simples também vem de incidentes envolvendo terceiros não relacionados, incluindo sites de namoro ou mesmo para adultos, onde as vítimas usavam seus endereços de e-mail profissionais para fazer login. Encontramos pelo menos 5.121 credenciais roubadas em sites de namoro pornográfico e adulto .

Abaixo está a tabela com os tipos mais populares de terceiros violados que, presumivelmente, não têm relação direta com a empresa de segurança cibernética cujos funcionários estavam usando seus serviços:

| Terceiros violados | Número de credenciais |

|---|---|

| Serviços pessoais | 24,526 |

| Compras | 16,676 |

| Jogos | 11,119 |

| O negócio | 8,030 |

| Serviços | 5,776 |

| Namoro | 5,121 |

| Mensageiros e mídias sociais | 4,966 |

| meios de comunicação | 4,076 |

Conformidade com PCI DSS e GDPR

Além disso, para pintar um quadro ainda mais amplo, ir além do perímetro de exposição da Dark Web e indiretamente validar as descobertas, usamos nosso teste de segurança de site gratuito online para verificar a conformidade dos principais sites pertencentes às 398 empresas de segurança cibernética.

O teste usa uma metodologia não intrusiva e segura de produção para verificar os requisitos PCI DSS e GDPR específicos para a segurança de um site e servidor da web:

Diagrama 5: Conformidade de sites principais

Conforme ilustrado no gráfico acima, os principais sites de mais da metade de todas as empresas (63%) não atendem a esses requisitos do PCI DSS, o que significa que usam software vulnerável ou desatualizado (incluindo bibliotecas e estruturas JS) ou não possuem Web Firewall de aplicativo (WAF) em modo de bloqueio.

191 sites (48%) não estão em conformidade com esses requisitos do GDPR devido a software vulnerável, ausência de uma política de privacidade visivelmente visível ou ausência de isenção de responsabilidade de cookies quando os cookies contêm PII ou identificadores rastreáveis.

Finalmente, nos referimos aos dados disponíveis abertamente no projeto Open Bug Bounty para lançar mais luz sobre a (in) segurança de aplicativos da web de 398 empresas de segurança cibernética. 279 vulnerabilidades XSS foram relatadas lá para 91 empresas, nas quais 26% das vulnerabilidades relatadas ainda não estavam corrigidas na data de publicação desta pesquisa.

Conclusão

Ilia N. Kolochenko, arquiteto-chefe e fundador da ImmuniWeb, afirma: “ O cenário moderno de ameaças se tornou um desafio altamente sofisticado, multidimensional e complicado para todos os setores. Risco humano, terceirização de TI e dependência de terceiros para processamento de dados – gradualmente exacerbam a situação e complicam o monitoramento de segurança contínuo.

Pior ainda, os crescentes requisitos de conformidade nacional e transnacional começam a consumir uma parte substancial dos orçamentos cada vez menores para a segurança cibernética. Mesmo a própria indústria de segurança cibernética não está imune a esses problemas, conforme demonstrado nesta pesquisa alarmante. A Covid-19 reforçou o cibercrime internacional e obrigou milhões de organizações despreparadas em todo o mundo a digitalizar com urgência seus processos de negócios sem os requisitos de segurança e proteção de dados. Nesse contexto, as empresas de segurança cibernética estão, no entanto, se saindo bastante bem em comparação com muitos outros setores em 2020, também por causa do generoso financiamento de risco e do acesso a talentos internos para lidar com a segurança e conformidade.

Hoje, os cibercriminosos se esforçam para maximizar seus lucros e minimizar seus riscos de serem presos, visando terceiros confiáveis, em vez de perseguir as vítimas finais. Por exemplo, grandes instituições financeiras geralmente têm recursos técnicos, forenses e legais formidáveis para detectar, investigar e processar vigorosamente a maioria das intrusões, muitas vezes com sucesso. Ao contrário, seus terceiros, que vão de escritórios de advocacia a empresas de TI, geralmente carecem de experiência interna e orçamento necessário para reagir rapidamente ao crescente espectro de ataques direcionados e APTs. Eventualmente, eles se tornam frutos mais fáceis para invasores pragmáticos que também gostam de impunidade virtual. Em 2020,

Visibilidade holística e inventário de seus dados, ativos digitais e de TI são essenciais para qualquer programa de conformidade e segurança cibernética hoje. Tecnologias modernas, como aprendizado de máquina e IA, podem simplificar e acelerar significativamente um número considerável de tarefas trabalhosas, desde a detecção de anomalias até a redução de falsos positivos. Esta imagem deve, no entanto, ser complementada com um monitoramento contínuo da Deep e Dark Web, e inúmeros recursos na Surface Web, incluindo repositórios de código públicos e sites de colagem. Você não pode proteger sua organização isoladamente da paisagem circundante, que provavelmente se tornará ainda mais complexa em um futuro próximo. ”

FONTE: ImmuniWeb