A nova técnica BlindSide abusa do recurso interno de aumento de desempenho da CPU para contornar a proteção de segurança do SISTEMA OPERACIONAL.

Os acadêmicos desenvolveram uma nova técnica para atacar sistemas de computador seguros abusando da execução especulativa, um mecanismo de CPU que normalmente é usado para otimizações de desempenho.

A técnica, chamada BlindSide, foi detalhada em um artigo [PDF] publicado na semana passada por uma equipe de acadêmicos do Stevens Institute of Technology em Nova Jersey, ETH Zurique, e da Universidade Vrije em Amsterdã.

Os pesquisadores dizem que o BlindSide pode ser usado para criar explorações que contornam a ASLR (Address Space Layout Randomization) em sistemas operacionais modernos.

BlindSide pode contornar ASLR

Endereços de memória são importantes para um invasor. Se um invasor sabe onde um aplicativo executa seu código dentro da memória, um hacker pode ajustar explorações que atacam aplicativos específicos e roubam informações confidenciais. Como o nome sugere, o ASLR funciona aleatoriamente o local onde o código é executado dentro da memória, neutralizando efetivamente os ataques até que os atacantes encontrem uma maneira de contornar o ASLR.

Para contornar o ASLR, um invasor normalmente precisa encontrar um tipo de vulnerabilidade de “vazamento de informações” que vaze locais de memória; ou o invasor pode sondar a memória até encontrar o local apropriado onde outro aplicativo é executado e, em seguida, modificar seu código para atingir esse espaço de endereço de memória.

Ambas as técnicas são difíceis de conseguir, e especialmente a segunda, que muitas vezes leva a falhas no sistema ou à sondagem ruidosa do atacante sendo detectada por sistemas de segurança.

O novo ataque blindside funciona movendo este comportamento de sondagem para o reino da execução especulativa.

Execução especulativa, para o resgate!

A execução especulativa é um recurso de aumento de desempenho dos processadores modernos. Durante a execução especulativa, uma CPU executa as operações com antecedência e em paralelo com o segmento computacional principal.

Quando o segmento principal da CPU atinge certos pontos, a execução especulativa permite que ele escolha um valor já computado e passe para a próxima tarefa, um processo que resulta em operações computacionais mais rápidas. Todos os valores computados durante a execução especulativa são descartados, sem impacto no sistema operacional.

Os acadêmicos dizem que esse mesmo processo que pode acelerar muito as CPUs também pode “[amplificar] a gravidade das vulnerabilidades comuns de software, como erros de corrupção de memória, introduzindo sondagens especulativas.”

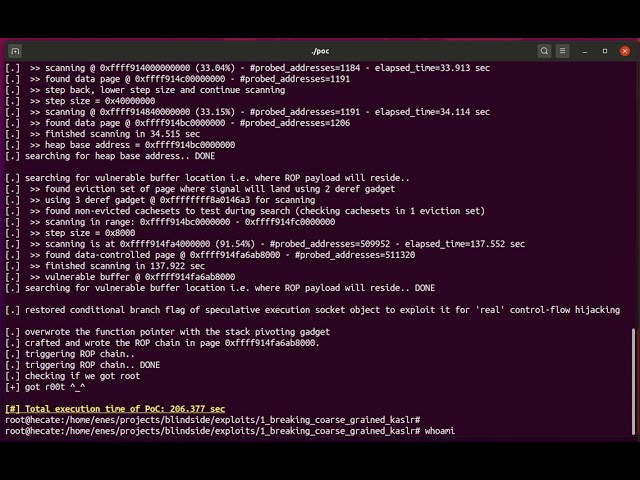

Efetivamente, o BlindSide pega uma vulnerabilidade em um aplicativo de software e explora-a repetidamente no domínio de execução especulativa, sondando repetidamente a memória até que o invasor contorne o ASLR.

Uma vez que este ataque ocorre dentro do reino da execução especulativa, todas as sondas e acidentes falhos não afetam a CPU ou sua estabilidade à medida que ocorrem e são suprimidos e depois descartados.

Tudo o que o invasor precisa é de uma simples vulnerabilidade de corrupção de memória que eles podem explorar em um sistema. Em seu artigo de pesquisa, a equipe usou um único estouro de buffer no kernel Linux para:

- Quebre o KASLR com o BlindSide para montar uma exploração ROP confiável;

- Quebrar esquemas de randomização arbitrária com o BlindSide para montar uma exploração arquitetônica somente de dados (vazando o hash da senha raiz);

- Quebre a randomização de grãos finos e a memória somente de execução do kernel para despejar o texto completo do kernel e montar uma exploração ROP confiável.

Os pesquisadores disseram que o BlindSide efetivamente permite que os atacantes “hackeiem às cegas”, sem precisar se preocupar com o ASLR.

Os ataques do BlindSide também funcionam independentemente da arquitetura, sendo testados tanto em CPUs Intel quanto AMD.

Além disso, os ataques do BlindSide também funcionam apesar das recentes mitigações que os fornecedores de CPU adicionaram contra ataques de execução especulativos como Spectre, Meltdown e outros.

O trabalho de pesquisa da equipe propõe várias mitigações que os fabricantes de SO poderiam implantar para combater ataques do BlindSide.

FONTE: ZDNET