Dois servidores na nuvem desprotegidos mantidos através do serviço Amazon Simple Storage Service (S3) expuseram dados pessoais de aproximadamente 14 mil funcionários de uma empresa brasileira, conforme apurado com exclusividade pela The Hack. A investigação partiu da denúncia do pesquisador de segurança Fábio Coelho, que encontrou os buckets vulneráveis e percebeu que eles estavam recheados com arquivos de backup (BAK) de algum sistema de gestão (Enterprise Resource Planning ou ERP).

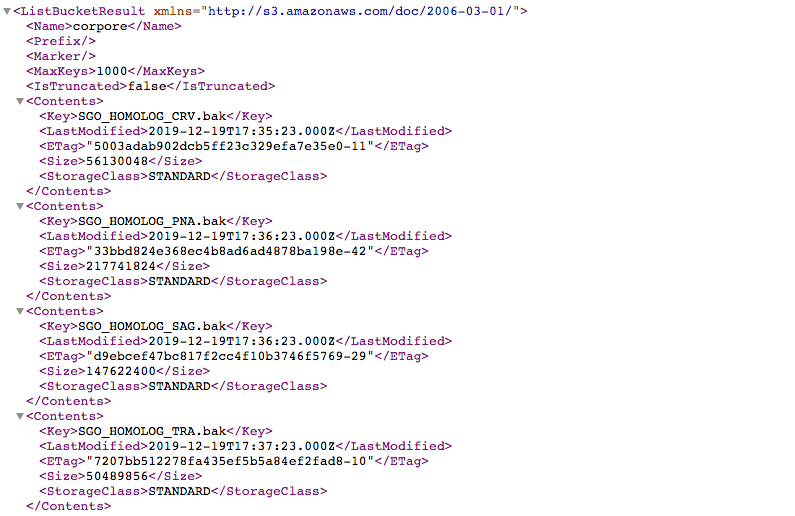

Ao analisar tais arquivos de backups (só o mais recente deles, datado de 1º de março de 2020, pesava 12 GB), Fábio percebeu que eles não continham qualquer tipo de proteção e poderiam ter seu conteúdo extraído pelo Microsoft SQL Server. Dentro dos BAKs, foi possível encontrar absolutamente tudo o que se espera dentro de um ERP: listas com informações de clientes e de fornecedores, além de dados de faturamento e notas fiscais digitalizadas.

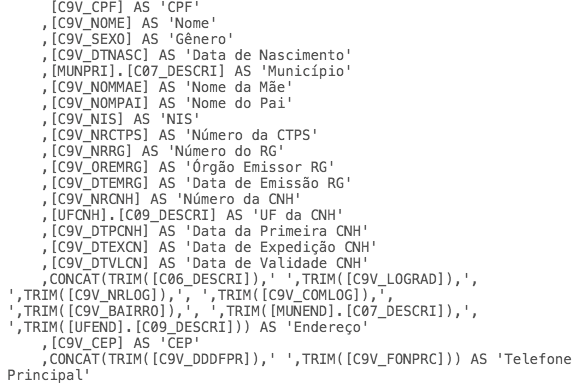

O mais grave, porém, são as tabelas relativas aos funcionários: são aproximadamente 14 mil colaboradores (incluindo demitidos e candidatos), além dos dependentes de cada um deles — muitos deles menores de idade, o que aumenta a quantidade de afetados para cerca de 17 mil. Os backups incluem até mesmo fotos dos empregados em hexadecimal, sendo possível converter tal código para obter as imagens em formato JPG.

De quem é a culpa?

Entre os dados expostos, estão incluídos: CPF, nome, gênero, data de nascimento, endereço, nome dos pais, Número de Identificação Social (NIS), Carteira de Trabalho e Previdência Social (CTPS), RG (com órgão emissor e data de emissão), título de eleitor (para candidatos) Carteira Nacional de Habilitação (CNH, se disponível, com detalhes como data de expedição e validade), números de telefone, cargo e salário.

De acordo com Fábio, por conta da existência de um arquivo chamado “medral-SITE.gif”, os servidores pertenceriam à Medral, empresa que presta serviços de engenharia elétrica para clientes de grande porte como a Prefeitura de São Paulo, a Neoenergia e a Furnas. Porém, tal informação não pôde ser confirmada pela The Hack.

Entramos em contato com a Medral no dia 29 de abril e, por mais que a equipe de TI da marca negue utilizar o serviço S3 para armazenar backups, ambos os servidores foram protegidos poucas horas após tal comunicação. A Medral garante estar investigando o incidente (para garantir se o vazamento não partiu, por exemplo, de um parceiro comercial) e prometeu nos dar um retorno assim que tiver novidades. Esta reportagem será atualizada assim que a companhia se pronunciar.

FONTE: THE HACK