Uma associação carioca de empresas do ramo de proteção veicular deixou vazar um número não-identificado de documentos e informações sensíveis de seus clientes, apurou a The Hack com exclusividade a partir da denúncia do estudante de análise e desenvolvimento de sistemas Matheus Santos. Ele entrou em contato com a nossa equipe no dia 14 de fevereiro, solicitando ajuda para entrar em contato com a corporação e corrigir a falha o mais rápido possível, antes que agentes maliciosos roubassem tais dados.

A empresa em questão é a Auto Visa Rio, associação veicular regulamentada pela Agência de Autorregulamentação das Associações de Proteção Veicular e Patrimonial (AAAPV) e que oferece uma série de serviços de proteção veicular para cidadãos do Rio de Janeiro, Campinas (São Paulo) e Espírito Santo. Os associados gozam de benefícios como indenização a terceiros, cobertura contra roubo e furto, cobertura contra colisões, oficinas credenciadas e até assistência jurídica.

Parece um ótimo negócio, mas a associação acabou cometendo um deslize no quesito segurança da informação: ela se esqueceu de configurar corretamente seu servidor web Apache (versão 2.4.29), criando um problema de Directory Listing. Com isso, era possível obter uma quantidade absurda de arquivos e documentos sigilosos de clientes da corporação, incluindo cópias digitalizadas de boletins de ocorrência (B.O.s), certificados de registro e licenciamento de veículos (CRLVs) e carteiras nacionais de habilitação (CNHs).

Directory-what?

Considerada uma das vulnerabilidades mais comuns pelo Projeto Aberto de Segurança em Aplicações Web (Open Web Application Security Project ou OWASP), um erro de Directory Listing ocorre quando o servidor web retorna uma lista completa de diretórios e arquivos presentes dentro do próprio. Com isso, qualquer pessoa — bastando saber exatamente a URL a ser acessada dentro do site — consegue obter acesso a tais documentos. No caso da Auto Visa Rio, os diretórios estavam rigorosamente organizados por ano e mês, listando arquivos armazenados desde 2013 até 2020.

“Mesmo sendo uma falha ‘boba’, todos os times de desenvolvimento de software devem estar constantemente atentos a essa e outras vulnerabilidades comuns ao codificar soluções. Agora, mais do que nunca, ‘security by design’ é essencial uma vez que as equipes de desenvolvimento estão cada vez mais ágeis em questão de entrega de novas funcionalidades nos sistemas. A segurança deve ser requisito em todos os entregáveis. Segurança e privacidade se tornaram fator decisor na escolha do consumidor”, explica Renoir dos Reis, desenvolvedor e gerente de produto do Eskive.

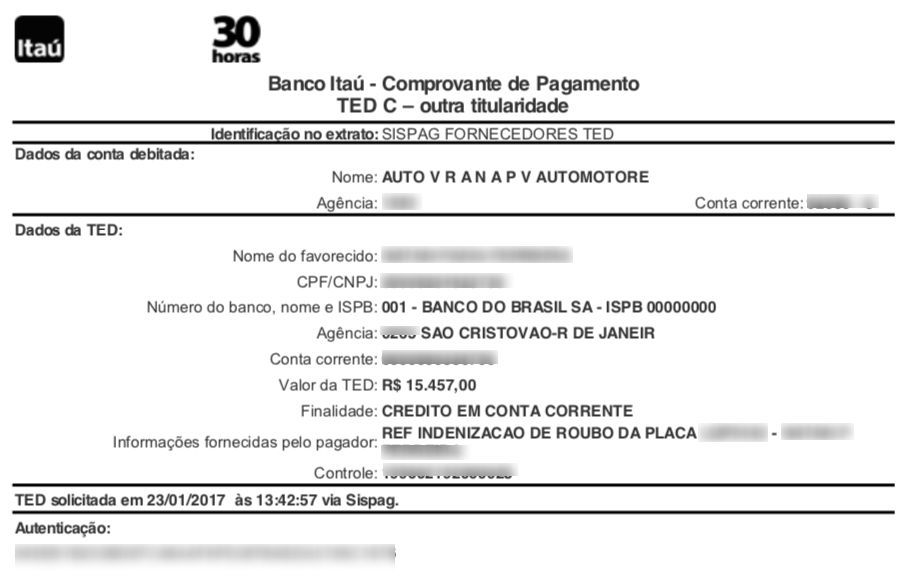

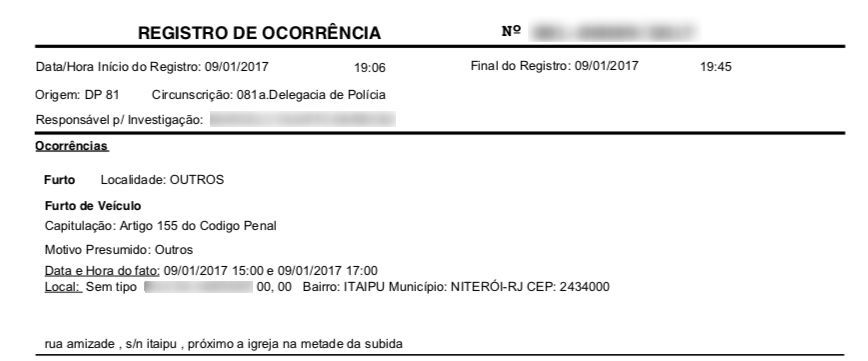

Em uma rápida exploração pelos diretórios, a The Hack pôde encontrar uma grande variedade de PDFs e imagens com dados sensíveis, incluindo um CRLV de um Renault Sandero ano 2014, um documento de um Hyundai HB20 ano 2016 (com bilhete DPVAT), um comprovante de pagamento indenizatório pelo furto de um automóvel, dois registros de ocorrência de roubo, habilitações e fotos de automóveis acidentados (possivelmente utilizadas para abertura de sinistros).

Todas essas informações podem ser facilmente empregadas por criminosos cibernéticos para aplicar fraudes altamente personalizadas contra os clientes da Auto Visa Rio. Além disso, caso a Lei Geral de Proteção de Dados (LGPD) já estivesse em vigor, a associação poderia ser penalizada por falhar em sua obrigação de garantir a proteção de dados pessoais e sensíveis de seus consumidores. A legislação entraria em vigor em agosto de ano, mas pode ser prorrogada para 2021 por conta de um novo projeto de lei.

Fim da história

A The Hack entrou em contato com a Auto Visa Rio, mas não conseguiu um retorno da associação. Semanas após a nossa notificação, a companhia finalmente configurou corretamente seu servidor web para impedir o acesso aos diretórios que deveriam estar escondidos; porém, ela jamais emitiu um comunicado oficial a respeito do incidente. É impossível dizer quantas pessoas tiveram acesso ao ambiente vulnerável até então.

FONTE: THE HACK