Um novo ataque de extorsão teve como alvo centenas de usuários afetados pela violação de Ashley Madison na última semana.

Quase cinco anos após a quebra de dados de Ashley Madison,centenas de usuários de sites impactados estão sendo alvo de um novo ataque de extorsão na semana passada.

A violação de dados do site de adultério em 2015 levou a 32 milhões de contas a serem despejadas online publicamente, incluindo nomes de vítimas, senhas, números de telefones, informações de cartão de crédito e muito mais. Até um ano após o hack, pesquisadores da Kaspersky disseram que os usuários afetados ainda estavam sendo atingidos por uma série de ataques, desde golpes de cartão de crédito até e-mails de spam.

Agora, os cibercriminosos estão explorando o tesouro de dados violados de Ashley Madison novamente em um novo ataque altamente personalizado e direcionado. De acordo com pesquisadores da Vade Secure, o extorsionista está enviando e-mails direcionados aos usuários afetados de Ashley Madison mais uma vez.

“Na última semana, vade Secure detectou várias centenas de exemplos desse golpe de extorsão, principalmente visando usuários nos Estados Unidos, Austrália e Índia”, disse Ed Hadley com vade Secure em um post de sexta-feira. “Vendo que mais de 32 milhões de contas foram divulgadas como resultado da violação de dados de Ashley Madison, esperamos ver muitas mais nas próximas semanas. Além disso, como a extorsão, a ameaça em si provavelmente evoluirá em resposta a ajustes por parte dos fornecedores de segurança de e-mail.”

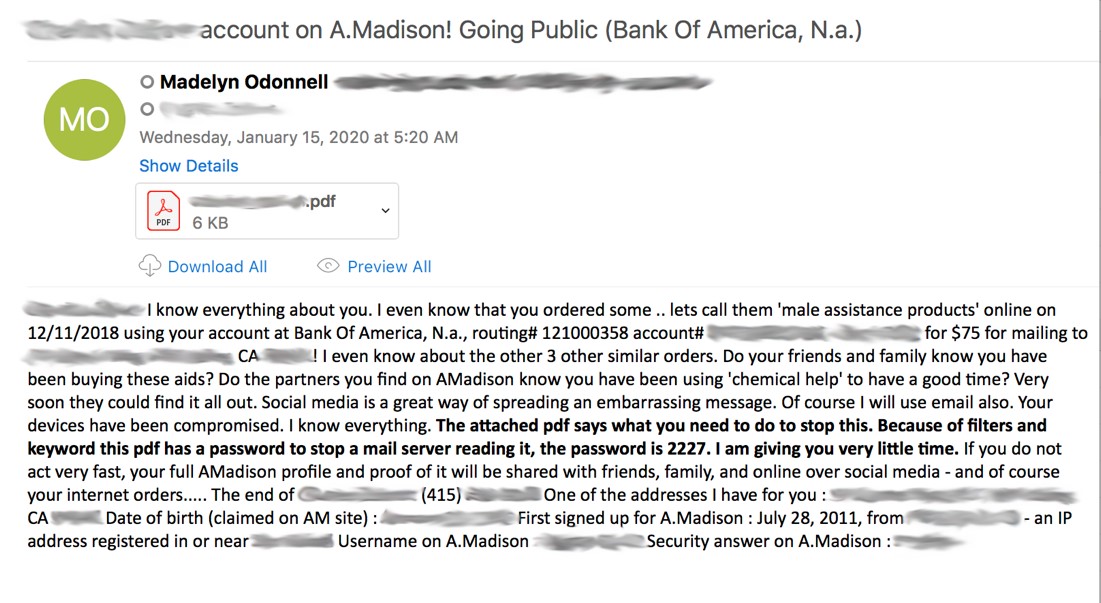

As vítimas estão recebendo e-mails ameaçando expor suas contas de Ashley Madison – juntamente com outros dados embaraçosos – para familiares e amigos nas mídias sociais e por e-mail, a menos que paguem um resgate de Bitcoin (que, no e-mail da amostra abaixo, totalizou cerca de 0,1188 Bitcoin, ou $1.059).

Pesquisadores disseram que esses e-mails são altamente personalizados com informações da violação de Ashley Madison – incluindo nomes dos usuários afetados, números de contas bancárias, números de telefone, endereços e aniversários, bem como informações do site ashley Madison, como a inscrição datas e respostas para perguntas de segurança.

Além da vergonha associada a ser um usuário de site adúltero, os pesquisadores disseram que os cibercriminosos também aproveitam compras anteriores embaraçosas supostamente feitas pelas vítimas. Um dos e-mails (acima) até faz referência às compras anteriores para “produtos de assistência masculina”, e diz “Os parceiros que você encontra na AMadison sabem que você tem usado ‘ajuda química’ para se divertir?'”

O corpo dos e-mails então se refere a um PDF conectado e protegido por senha, que “diz o que você precisa fazer para impedir isso”. Este PDF inclui informações adicionais da violação de dados de Ashley Madison, incluindo quando o destinatário se inscreveu no site, seu nome de usuário e até interesses que eles verificaram no site ao procurar um caso. Também contém o pedido de resgate.

“O que é interessante sobre esse golpe de extorsão é que a demanda financeira não é feita no próprio corpo de e-mail, mas sim em um anexo PDF protegido por senha”, disseram os pesquisadores. “Como o próprio e-mail reconhece, isso é feito para evitar a detecção por filtros de e-mail, muitos dos quais são incapazes de escanear o conteúdo de arquivos e anexos.”

O arquivo PDF também inclui um código QR, para as vítimas que estão usando um aplicativo de pagamento móvel compatível para escanear e efetuar o pagamento.

Embora o PDF diga às vítimas que o código QR é uma opção “se você não quiser digitar o endereço”, os pesquisadores dizem que o código QR é uma técnica comum de phishing que é usada para evitar a detecção por tecnologias de varredura de URL ou sandboxing. Isso porque muitos filtros de e-mail não possuem ferramentas de detecção para tecnologia de código QR, disseram eles.”

“Por fim, como outros e-mails de phishing e golpe, este ataque cria um senso de urgência, estabelecendo um prazo de seis dias (após o e-mail ser enviado) para que o pagamento do Bitcoin seja recebido a fim de evitar ter os dados da conta Ashley Madison compartilhados publicamente”, disseram os pesquisadores.

Golpes relacionados à extorsão são uma maneira fácil para os cibercriminosos ganharem dinheiro através de pagamentos de resgate – e eles estão melhorando na evasão da detecção, usando novas técnicas de distribuição e mudando suas táticas de “susto”. No entanto, pesquisadores dizem que este ataque aponta para cibercriminosos que utilizam dados reais de violações anteriores em golpes de extorsão – uma tendência que eles acreditam que irá proliferar em 2020.

“Este golpe de extorsão de Ashley Madison é um bom exemplo de que uma violação de dados nunca é uma e é feita”, disse Hadley. “Além de serem vendidos na dark web, os dados vazados são quase sempre usados para lançar ataques adicionais baseados em e-mail, incluindo phishing e golpes como este. Vendo que houve mais de 5.183 violações de dados relatadas nos primeiros nove meses de 2019, expondo 7,9 bilhões de registros, esperamos ver muito mais dessa técnica em 2020.”

FONTE: THREATPOST